Uma análise de segurança inédita da função Find My do iOS demonstrou uma nova superfície de ataque que possibilita adulterar o firmware e carregar malware em um chip Bluetooth que é executado enquanto o iPhone está “desligado”.

O mecanismo aproveita o fato de que os chips sem fio relacionados a Bluetooth, comunicação de campo próximo ( NFC ) e banda ultralarga ( UWB ) continuam a operar enquanto o iOS é desligado ao entrar em um modo de baixo consumo de “reserva de energia” (LPM) .

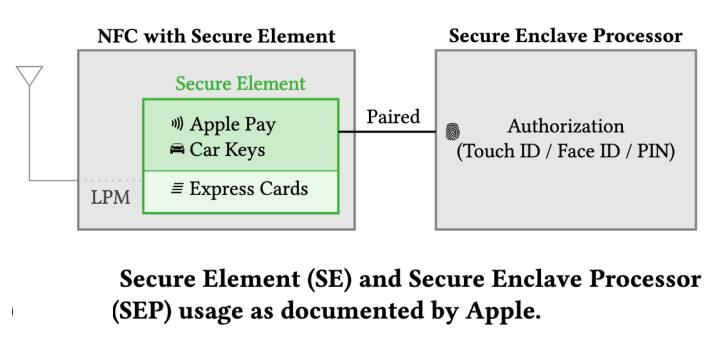

Embora isso seja feito para habilitar recursos como Find My e facilitar as transações do Express Card , todos os três chips sem fio têm acesso direto ao elemento seguro, disseram acadêmicos do Secure Mobile Networking Lab ( SEEMOO ) da Universidade Técnica de Darmstadt em um comunicado. papel.

“Os chips Bluetooth e UWB são conectados ao Secure Element (SE) no chip NFC, armazenando segredos que devem estar disponíveis no LPM”, disseram os pesquisadores.

“Como o suporte a LPM é implementado em hardware, ele não pode ser removido alterando componentes de software. Como resultado, em iPhones modernos, os chips sem fio não podem mais ser desligados após o desligamento. Isso representa um novo modelo de ameaça.”

As descobertas devem ser apresentadas na Conferência ACM sobre Segurança e Privacidade em Redes Sem Fio e Móveis (WiSec 2022) nesta semana.

Os recursos do LPM, recém-lançados no ano passado com o iOS 15, possibilitam rastrear dispositivos perdidos usando a rede Find My. Os dispositivos atuais com suporte a banda ultralarga incluem iPhone 11, iPhone 12 e iPhone 13.

Uma mensagem exibida ao desligar os iPhones diz : “O iPhone permanece localizável após o desligamento. O Find My ajuda a localizar este iPhone quando ele é perdido ou roubado, mesmo quando está no modo de reserva de energia ou quando desligado”.

Chamando a implementação atual do LPM de “opaca”, os pesquisadores não apenas às vezes observaram falhas ao inicializar os anúncios do Find My durante o desligamento, contradizendo efetivamente a mensagem acima mencionada, mas também descobriram que o firmware Bluetooth não é assinado nem criptografado.

Aproveitando essa brecha, um adversário com acesso privilegiado pode criar um malware capaz de ser executado em um chip Bluetooth do iPhone mesmo quando ele está desligado.

No entanto, para que esse comprometimento de firmware aconteça, o invasor deve ser capaz de se comunicar com o firmware por meio do sistema operacional, modificar a imagem do firmware ou obter a execução de código em um chip habilitado para LPM pelo ar, explorando falhas como BrakTooth .

Em outras palavras, a ideia é alterar o thread do aplicativo LPM para incorporar malware, como aqueles que podem alertar o agente mal-intencionado sobre as transmissões do Find My Bluetooth de uma vítima , permitindo que o agente da ameaça mantenha guias remotas no alvo.

“Em vez de alterar a funcionalidade existente, eles também podem adicionar recursos completamente novos”, apontaram os pesquisadores do SEEMOO, acrescentando que divulgaram com responsabilidade todos os problemas à Apple, mas que a gigante da tecnologia “não teve feedback”.

Com os recursos relacionados ao LPM adotando uma abordagem mais furtiva para realizar seus casos de uso pretendidos, a SEEMOO pediu à Apple que incluísse um switch baseado em hardware para desconectar a bateria, a fim de aliviar quaisquer preocupações de vigilância que pudessem surgir de ataques no nível de firmware.

“Como o suporte ao LPM é baseado no hardware do iPhone, ele não pode ser removido com atualizações do sistema”, disseram os pesquisadores. “Assim, tem um efeito duradouro no modelo geral de segurança do iOS.”

“O design dos recursos do LPM parece ser principalmente impulsionado pela funcionalidade, sem considerar ameaças fora dos aplicativos pretendidos. Find My após desligar transforma iPhones desligados em dispositivos de rastreamento por design, e a implementação no firmware Bluetooth não é protegida contra manipulação.”

O post Pesquisadores encontram maneira de executar malware no iPhone mesmo quando está desligado apareceu primeiro em Mundo Hacker.

bruno espi

Fonte: https://mundohacker.net.br/pesquisadores-encontram-maneira-de-executar-malware-no-iphone-mesmo-quando-esta-desligado/?utm_source=rss&utm_medium=rss&utm_campaign=pesquisadores-encontram-maneira-de-executar-malware-no-iphone-mesmo-quando-esta-desligado

Nenhum comentário:

Antes de deixar um comentário, acesse o site meuspy.com e veja como é fácil espionar celulares.